Si vous venez de passer à iOS 17, vérifiez ce paramètre

Si vous venez de passer à iOS 17, vérifiez ce paramètre

Le 18 septembre 2023, Apple a lancé iOS 17, apportant une multitude de nouvelles fonctionnalités et d’améliorations pour les utilisateurs d’iPhone. Tout changement important apporte son lot de surprises !

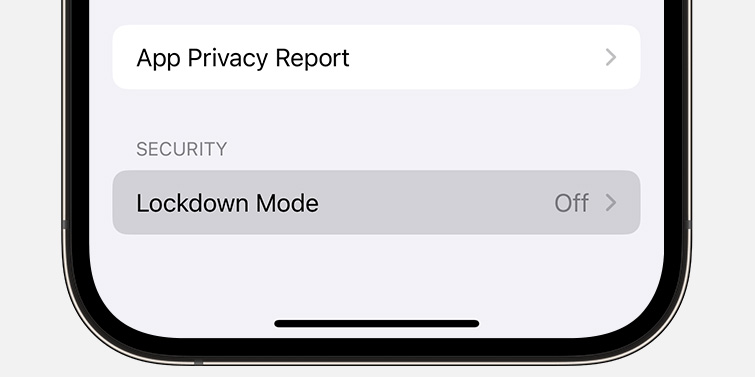

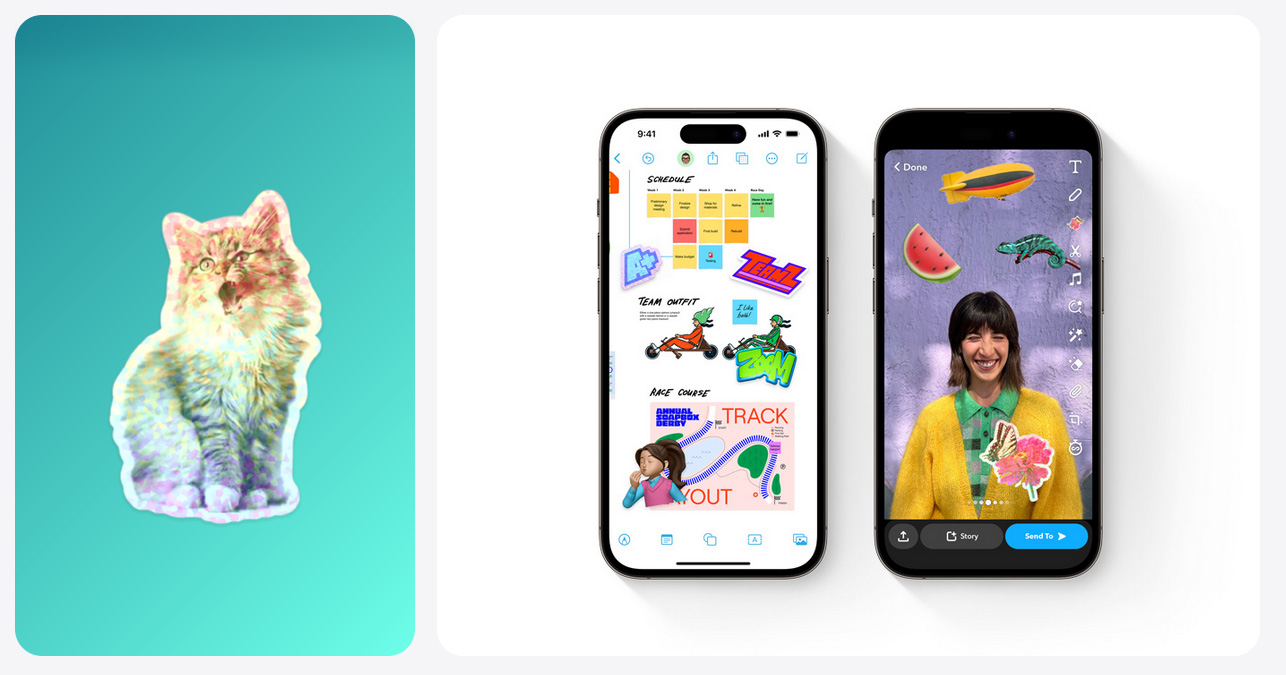

©Apple

C’est Mysk, 2 développeurs iOS qui ont donné l’alerte sur X (ex Twitter) le 23 septembre dernier. Après vérification, d’autres rapports de nouveaux utilisateurs confirment que certains paramètres de confidentialité ont été réinitialisés après la mise à jour vers iOS 17. Plus précisément, les réglages concernant les « Lieux importants » et « Analyse de l’iPhone ». En effet, certains utilisateurs avaient désactivé ces 2 paramètres et ont constaté qu’ils avaient été automatiquement réactivés après la mise à jour.

🚨PSA: iOS 17 turns these sensitive location options back on. If you have disabled significant locations as well as adding your location information to your iPhone analytics before upgrading to iOS 17, iOS 17 will turn the options on as shown in the screenshot.

— Mysk 🇨🇦🇩🇪 (@mysk_co) September 23, 2023

While significant… pic.twitter.com/ROVEgPqw08

Pourquoi est-ce important ?

Ces paramètres jouent un rôle important dans la protection de la vie privée des utilisateurs d’Apple. Et pour cause ! Ces réglages déterminent comment et quand leurs données de localisation sont utilisées et partagées.

Lieux importants : Cette fonction permet à l’iPhone et aux appareils connectés à iCloud de mémoriser les lieux qui vous sont importants pour fournir des données de localisation dans des applications comme Plans, Calendrier et Photos. Ces lieux sont chiffrés de bout en bout. Ils ne peuvent pas, en théorie, être lu par Apple. Ils sont stockés localement sur l’appareil, et il est possible d’effacer l’historique à tout moment.

Analyse de l’iPhone : Cette fonction permet à la firme de Cupertino de recueillir des informations pour améliorer ses produits et services. Si vous aviez précédemment choisi de désactiver ces paramètres et que vous venez de passer à iOS17, vérifiez leur état.

Que devez-vous faire ?

Après vérification, il apparaît que tout le monde n’est pas concerné… Certains internautes ont confirmé que leurs paramètres ont été réinitialisés et d’autres indiquent qu’ils sont restés tel quel. Dans le doute, vérifiez vos paramètres de confidentialité : Accédez à « Réglages » > « Confidentialité et sécurité » > « Service de localisation » > « Services système » tout en bas de la liste. Assurez-vous que « Lieux importants » et « Analyse de l’iPhone » sont configurés selon vos préférences initiales.Pour en savoir plus : 9 choses à faire pour sécuriser son iPhone

Pour conclure

Un nouvel OS, c’est toujours très excitant, il y a toujours des nouvelles choses à découvrir. Faites toutefois preuve de prudence et prenez quelques minutes pour vérifier vos paramètres, cela pourrait faire toute la différence. Apple est informé du problème, cherche à comprendre et travaille à sa résolution.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Chef de projet, je suis régulièrement confrontée aux questions relatives à la confidentialité dans mon activité.