Votre cloud peut-il être hacké ? Les erreurs à éviter et les solutions pour protéger vos données

Votre cloud peut-il être hacké ? Les erreurs à éviter et les solutions pour protéger vos données

Insaisissable et pourtant omniprésent, le cloud joue un rôle clé dans nos vies numériques. Popularisé en 2006 par Amazon Web Services (AWS), il est devenu incontournable pour stocker nos photos, projets professionnels et même nos listes de courses.

Mais derrière sa simplicité se cache une réalité plus inquiétante : le cloud est vulnérable et peut être hacké. Des incidents comme ceux de Western Digital ou CloudNordic rappellent que même les solutions les plus utilisées ne sont pas à l’abri des cyberattaques. Adopter de bonnes pratiques de sécurité devient donc indispensable pour protéger vos données.

Le cloud, qu’est-ce que c’est vraiment ?

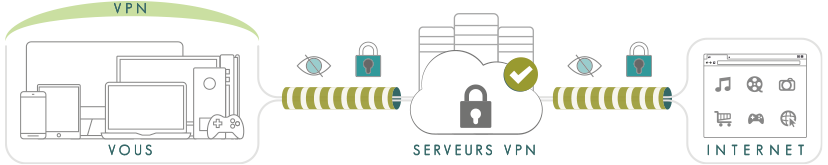

Le cloud, c’est simplement un espace sur Internet où vos fichiers, applications ou données sont stockés et accessibles depuis n’importe quel appareil connecté. Plutôt que de garder ces fichiers sur votre propre ordinateur ou disque dur, vous les confiez à des serveurs distants.

Vous utilisez probablement déjà le cloud sans le réaliser : pour consulter vos e-mails, sauvegarder des photos ou partager des documents. Services comme Google Drive, Microsoft OneDrive ou encore Dropbox en sont des exemples typiques.

Mais ce confort a un prix. Lorsque vous stockez vos données dans le cloud, elles passent par des serveurs appartenant à des entreprises : elles ne sont plus physiquement entre vos mains. Et c’est là que parfois ça coince. Qui peut accéder à vos fichiers ? Sont-ils vraiment protégés contre le piratage ? Quels sont les risques ? Ce sont ces questions que nous allons explorer.

Mon cloud peut-il être piraté ?

Oui, un cloud peut être piraté. Aucune solution n’est invulnérable.

Même si les fournisseurs de services cloud mettent en place des mesures de sécurité solides, comme le chiffrement, cela ne garantit pas une protection totale. Tout dépend de la technologie utilisée, mais aussi de la manière dont vos propres accès sont sécurisés.

Et soyons clairs : tous les fournisseurs de services cloud ne se valent pas en termes de sécurité. Certains offrent un chiffrement de bout en bout, où seuls vous et vos appareils pouvez accéder aux données. D’autres, en revanche, gèrent eux-mêmes vos clés de chiffrement, ce qui peut rendre vos fichiers plus vulnérables en cas de piratage de leur infrastructure.

Comment un service de cloud peut-il être piraté ?

La majorité des piratages liés au cloud sont causés par des erreurs humaines ou des failles dans les pratiques de sécurité. Voici les principaux risques :

Tableau des Menaces et Solutions

| Menace | Exemple | Solution recommandée |

|---|---|---|

| Mots de passe faibles | Réutilisation de mots de passe | Gestionnaire de mots de passe |

| Phishing | Faux e-mail Dropbox | Ne jamais cliquer sur des liens suspects |

| Violation de données | Western Digital (2023) | Choisir un service avec chiffrement E2EE |

| Attaque par ingénierie sociale | Dropbox (2022) | Sensibilisation et MFA |

1. Mots de passe faibles ou réutilisés

Un mot de passe facile à deviner ou utilisé sur plusieurs comptes est une porte grande ouverte aux pirates. Avec des outils d’attaques par force brute ou en exploitant des violations de données, ils peuvent accéder à votre compte cloud.

Même des mots de passe forts peuvent être compromis si réutilisés ailleurs. Et les attaques par hameçonnage (phishing) via des e-mails ou sites frauduleux restent l’un des moyens préférés des hackers pour récupérer vos identifiants.

2. Violations de données

Malgré des investissements massifs dans la sécurité, les fournisseurs de cloud ne sont pas à l’abri. Voici quelques exemples récents :

- Western Digital (2023) : Une cyberattaque a compromis 10 téraoctets de données, y compris des informations personnelles de clients.

- FlexBooker (2022) : 3,7 millions de comptes compromis à la suite d’une attaque sur leurs serveurs cloud. Les données ont ensuite été revendues sur des forums de hackers.

3. Attaques d’ingénierie sociale

Les pirates ciblent parfois les employés des fournisseurs de cloud pour obtenir un accès interne.

- Exemple : Dropbox (2022). Un développeur a été victime d’un hameçonnage, donnant aux attaquants accès à 130 référentiels de code interne, incluant des données sensibles.

4. Failles chez les tiers

Les fournisseurs de cloud s’appuient souvent sur des services tiers (réseaux de distribution de contenu, DNS, etc.). Une vulnérabilité dans ces partenaires peut exposer vos données, même si le fournisseur principal est bien sécurisé.

Comment protéger vos données dans le cloud ?

Sécuriser vos données dans le cloud ne nécessite pas d’être un expert en cybersécurité. Voici des étapes simples mais efficaces pour minimiser les risques :

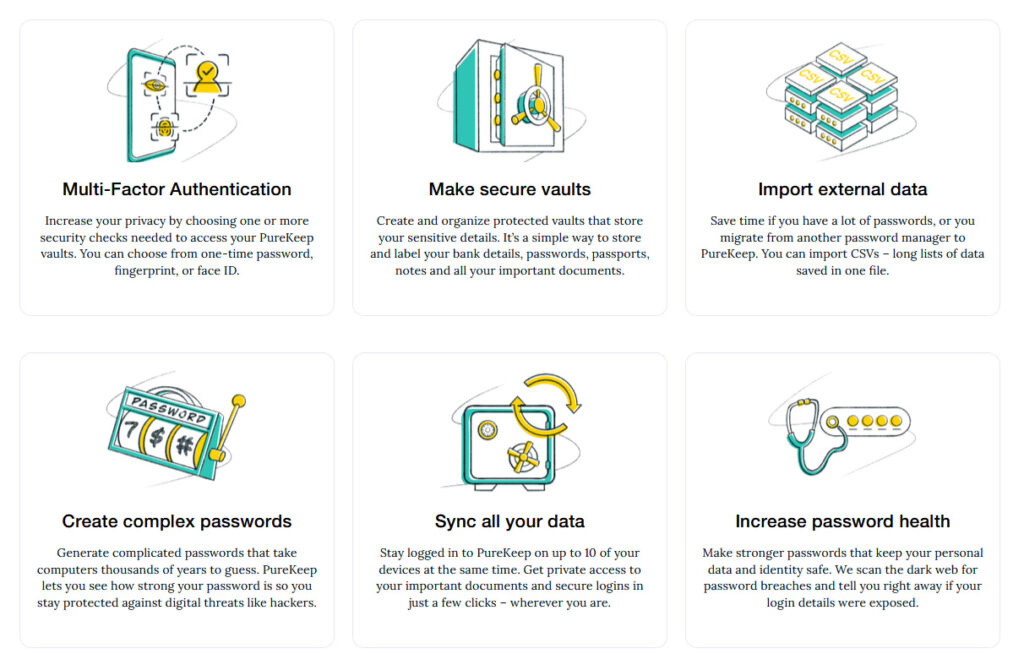

1. Choisissez un fournisseur avec un chiffrement solide

Optez pour un service qui propose un chiffrement de bout en bout (E2EE). Cela signifie que vos fichiers sont chiffrés avant même de quitter votre appareil, et seuls vous (ou les personnes autorisées) pouvez les déchiffrer.

- Exemples recommandés pour particuliers : Tresorit, Proton Drive, ownCloud (pour les initiés).

- Pour les entreprises : pCloud Encryption, NordLocker.

Comparaison des fournisseurs de cloud

| Fournisseur | Chiffrement de bout en bout (E2EE) | Authentification à 2 facteurs | Offre gratuite |

|---|---|---|---|

| Tresorit | Oui | Oui | Non |

| Proton Drive | Oui | Oui | Oui |

| Dropbox | Non | Oui | Oui |

| Google Drive | Non | Oui | Oui |

2. Activez l’authentification multifactorielle (MFA)

Ne vous limitez pas à un mot de passe. Activez la MFA, qui demande une seconde vérification (SMS, e-mail, ou application d’authentification comme Google Authenticator). Cela empêche un hacker d’accéder à votre compte, même s’il vole votre mot de passe.

3. Gérez vos mots de passe intelligemment

Un mot de passe fort est essentiel, mais encore mieux : utilisez un gestionnaire de mots de passe pour créer et stocker des mots de passe uniques.

- Outils recommandés : Bitwarden, Proton Pass.

4. Restez vigilant contre le phishing

Prenez le temps de vérifier chaque e-mail suspect : même une fausse alerte de votre fournisseur cloud peut être une tentative de phishing. Si vous doutez, ne cliquez jamais sur les liens, allez directement sur le site officiel.

5. Chiffrez vos fichiers sensibles avant de les uploader

Pour un niveau de sécurité supplémentaire, utilisez un logiciel tiers comme VeraCrypt ou Cryptomator pour chiffrer vos fichiers avant de les envoyer dans le cloud.

6. Ne négligez pas les mises à jour

Gardez toujours vos logiciels, navigateurs et systèmes d’exploitation à jour pour combler les failles de sécurité exploitées par des attaquants.

Bonnes pratiques pour améliorer votre sécurité numérique

| Bonne pratique | Pourquoi c’est important | Outils recommandés |

|---|---|---|

| Utiliser un mot de passe fort | Empêche l’accès non autorisé à votre compte | Bitwarden, 1Password |

| Activer la MFA | Protège même si votre mot de passe est compromis | Google Authenticator, Authy |

| Chiffrer vos fichiers avant upload | Ajoute une couche de sécurité supplémentaire | VeraCrypt, Cryptomator |

| Rester vigilant contre le phishing | Évite de divulguer vos identifiants | Vérification manuelle des e-mails |

Conclusion : La sécurité, une responsabilité partagée

La sécurité de vos données dans le cloud repose sur deux piliers : la technologie utilisée par votre fournisseur et vos propres habitudes de cybersécurité. Choisissez un service fiable, adoptez des pratiques solides comme la MFA et le chiffrement de bout en bout, et restez attentif aux menaces comme le phishing.

Avec les bons outils et un peu de vigilance, vous pouvez tirer le meilleur parti du cloud tout en gardant vos données protégées.

Pour en savoir plus : Clés USB : Quels risques pour vos données et quelles alternatives sécurisées ?

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Chef de projet, je suis régulièrement confrontée aux questions relatives à la confidentialité dans mon activité.

Note de transparence :

Cet article n'est pas sponsorisé. Il traite simplement d'un sujet d'actualité pertinent dans le domaine de la protection des données.

Si vous décidez d’essayer un service via le lien fourni, l’équipe de VPN Mon Ami recevra une petite commission sans frais supplémentaires pour vous. Cette commission nous permet de continuer à fournir du contenu de qualité et à maintenir ce site indépendant sans bannières publicitaires intrusives, pour une lecture plus agréable sans suivi.

Soyez assuré que notre analyse et nos opinions sont objectifs et basées sur nos recherches et notre expérience dans le domaine de la cybersécurité. Nous sommes indépendants.