Elon Musk menace de bannir les appareils Apple de ses entreprises en cas d’intégration d’OpenAI

Elon Musk menace de bannir les appareils Apple de ses entreprises en cas d’intégration d’OpenAI

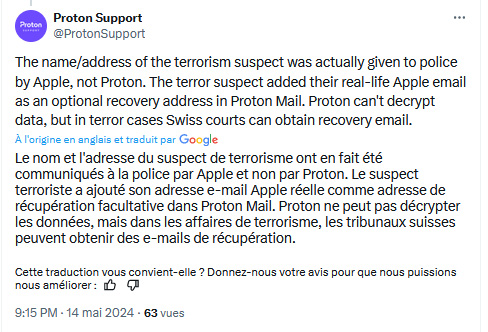

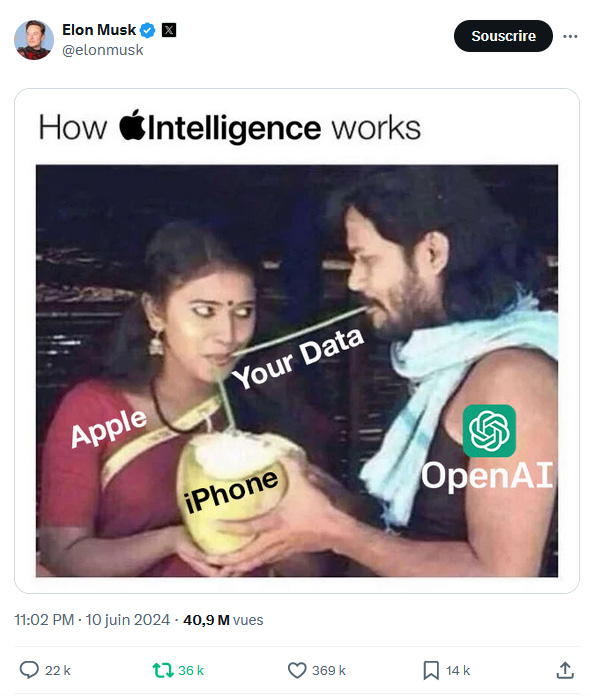

Elon Musk, célèbre entrepreneur et fondateur de Tesla et SpaceX, a récemment déclaré qu‘il interdirait l’utilisation des appareils Apple dans ses entreprises si Apple intégrait la technologie d’OpenAI à son système d’exploitation. Cette décision radicale fait suite à l’annonce d’Apple lors de la Worldwide Developers Conference de 2024, où la firme a dévoilé une suite de nouvelles fonctionnalités d’intelligence artificielle, y compris l’intégration de ChatGPT dans Siri.

Les préoccupations de Musk

Musk, qui a cofondé OpenAI avant de se séparer de l’organisation, a exprimé des inquiétudes quant aux implications sécuritaires de cette intégration. Il a qualifié cette intégration de « violation de sécurité inacceptable ».

Selon lui, le fait qu’Apple ne puisse pas développer sa propre IA et choisisse de faire appel à un tiers pour traiter des données sensibles des utilisateurs pose un grave problème de confidentialité et de sécurité. Musk a déclaré sur X (anciennement Twitter) que « les appareils Apple seront bannis dans mes entreprises si OpenAI est intégré au niveau du système d’exploitation ».

Musk a même suggéré que les visiteurs de Tesla et SpaceX devraient laisser leurs appareils Apple à l’entrée, où ils seraient stockés dans une cage de Faraday, un dispositif qui bloque les champs électromagnétiques, pour éviter toute fuite de données.

Pour en savoir plus : IA, ChatGPT : Quel avenir pour la vie privée ?

La réponse d’Apple

Lors de la conférence, Apple a assuré que des protections de la vie privée seraient intégrées à cette nouvelle fonctionnalité, précisant que les demandes adressées à ChatGPT via Siri ne seraient pas conservées par OpenAI et que les adresses IP des utilisateurs seraient masquées.

Apple a également affirmé que l’intégration de ChatGPT se ferait de manière transparente et respectueuse de la vie privée des utilisateurs.

Musk reste sceptique et a critiqué Apple pour sa dépendance à une technologie qu’elle ne contrôle pas du tout, ajoutant que « Apple vend ses clients en les livrant à une IA tierce qu’ils ne comprennent pas et ne peuvent pas créer eux-mêmes ».

Conclusion

La menace d’Elon Musk de bannir les appareils Apple soulève des questions importantes sur la sécurité des données et l’éthique de l’utilisation de l’intelligence artificielle.

Alors qu’Apple tente de rassurer ses utilisateurs avec des mesures de protection de la vie privée, Musk reste un critique acerbe de cette initiative.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Chef de projet, je suis régulièrement confrontée aux questions relatives à la confidentialité dans mon activité.