Découvrez Tails : Le système d’exploitation qui oublie tout

Découvrez Tails : Le système d’exploitation qui oublie tout

Il est présenté comme la nouvelle bête noire des services de renseignements, Tails serait la solution de sécurité pour la vie privée en ligne. Mais qu’en est-il vraiment ? Qu’est-ce que Tails ? Est-ce réellement un outil fiable et valable ?

Qu’est-ce que Tails ?

Conçu en 2009, Tails est l’acronyme anglais de The Amnesic Incognito Live System. Disponible en français, il s’agit d’un système d’exploitation portatif Open Source et gratuit basé sur Debian Linux, axé sur la sécurité et la confidentialité, destiné à être exécuté à partir d’une clé USB, DVD ou machine virtuelle (image ISO). Compatible avec Windows, MacOS et Linux, Tails ne laisse aucune trace sur le système d’exploitation original installé sur l’ordinateur, que ce soit dans la mémoire ou dans le système de fichiers.

Principe de fonctionnement de Tails

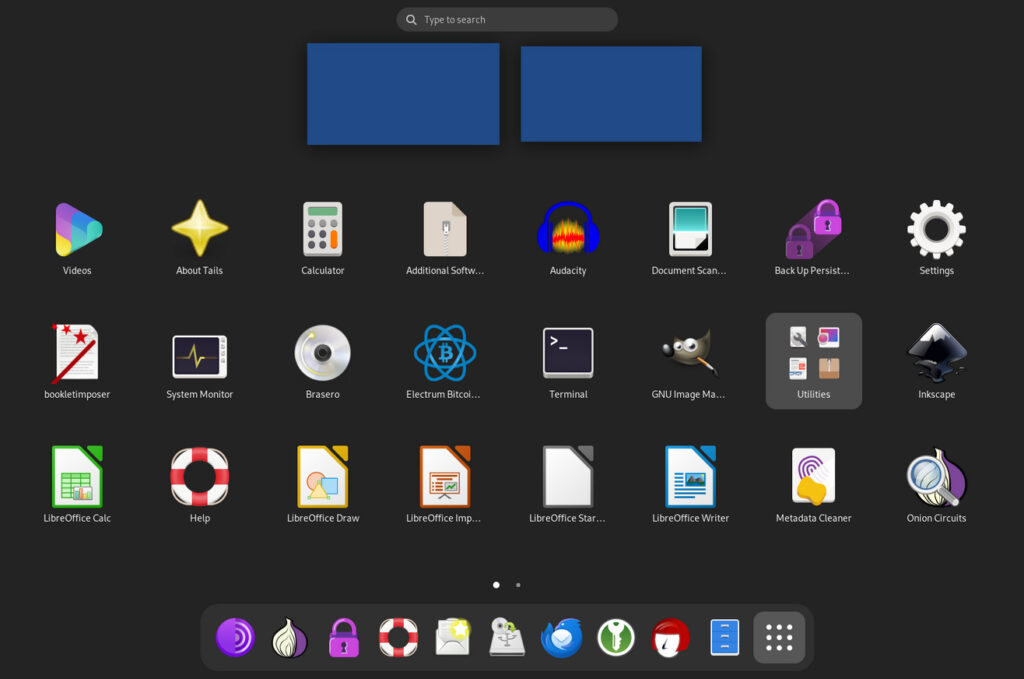

En tant que système d’exploitation, Tails est livré avec plusieurs applications prêtes à l’emploi axées sur la sécurité. En effet, cet OS portable utilise le navigateur Tor (Tor Browser) par défaut pour se connecter à Internet.

Toutes les communications sortantes sont acheminées par le réseau Tor. Tails inclut également des applications pour chiffrer les données, le générateur de mots de passe KeePassXC et des outils pour minimiser les risques lors de la connexion à Internet. Il est à noter que toutes les communications sous cet OS, y compris les e-mails et la messagerie instantanée, sont chiffrées par défaut. Tails empêche principalement le suivi d’un individu sur Internet et contourne la censure.

Comment installer Tails ?

Cet OS peut être installé sur n’importe quelle clef USB d’au moins 8 GB. Cela prend en moyenne 30 minutes. Branchez votre clef et lancez-le. Tails n’est pas fait pour être installé en dur sur le système d’exploitation de son utilisateur. En effet, cet OS amnésique se lance grâce à un ISO. Aucune donnée n’est stockée sur votre machine. Une fois que vous avez arrêté le système, celui-ci est purgé. Les données disparaissent définitivement. Combiné à une navigation Internet à travers le réseau Tor, Tails transforme l’internaute en fantôme.

Nouvelle interface de Tails 6.0

Pour en savoir plus : Tails 6.0 Dévoilé : Un boost côté confidentialité et accessibilité

Peut-on sauvegarder des fichiers avec ?

Bien que cela soit déconseillé, il existe un moyen de sauvegarder vos fichiers si vous en avez besoin. TAILS propose un stockage persistant sélectif qui est entièrement chiffré. La sélection des fichiers destinés à être stockés se fait manuellement, le reste sera détruit après le redémarrage.

De nombreuses applications sont disponibles. En dehors de TOR Browser pour la navigation, vous disposerez de Libreoffice pour le traitement de texte, Onionshare pour le partage de fichiers (utilise TOR),l’application de mails Thunderbird pour les emails sécurisés ainsi que KeePassXC, un gestionnaire de mots de passe Open Source.

À noter qu’aucune application ne peut contourner TOR et se connecter directement à l’internet. Elles doivent toutes obligatoirement passer par le réseau en onion pour se connecter. Ce parti pris garanti que toute application installée ne peut pas divulguer vos données.

N’hésitez pas à consulter la liste complète des logiciels inclus.

Inconvénients de Tails

Cet OS amnésique portatif a malheureusement ses limites en termes de performances. Utiliser Tails comme système d’exploitation principale est une mauvaise idée. En effet, il ne vous sera pas possible d’exécuter des applications lourdes et vous serez constamment limité techniquement.

Peut-on utiliser Tails avec un VPN ?

Non.

Tails, à lui seul ne peut pas supporter d’application VPN native. Il est cependant possible de contourner ce problème en installant votre réseau privé virtuel sur votre routeur domestique si vous naviguez depuis chez vous. Le meilleur VPN pour les configurations routeurs est ExpressVPN en raison de son interface simplifiée qui ne nécessite aucune ligne de commandes complexes. Il est à noter également qu’ExpressVPN a sponsorisé Tails en 2017.

Utiliser un VPN pallie aux faiblesses du réseau TOR. En effet, le fait que les 6 000 nœuds du réseau soient publics et administrés gratuitement par de parfaits inconnus est un frein pour de nombreuses personnes. Par ailleurs, une utilisation excessive du réseau TOR entraîne systématiquement une surveillance de votre réseau.

Utiliser un VPN permet également de cacher que vous utilisez TOR et Tails.

Modèle économique de Tails

Tails est gratuit et Open Source. Le projet TOR finance une partie du développement avec Mozilla, la Fondation pour la liberté de la presse et le projet Debian. Il existe également une version payante destinée aux entreprises.

Pour conclure

Tails est une bonne option de sécurité et d’anonymat en ligne mais uniquement ponctuellement. Transparent dans sa conception, c’est devenu un outil incontournable pour une bonne partie des globes trotteurs et des journalistes.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Chef de projet, je suis régulièrement confrontée aux questions relatives à la confidentialité dans mon activité.

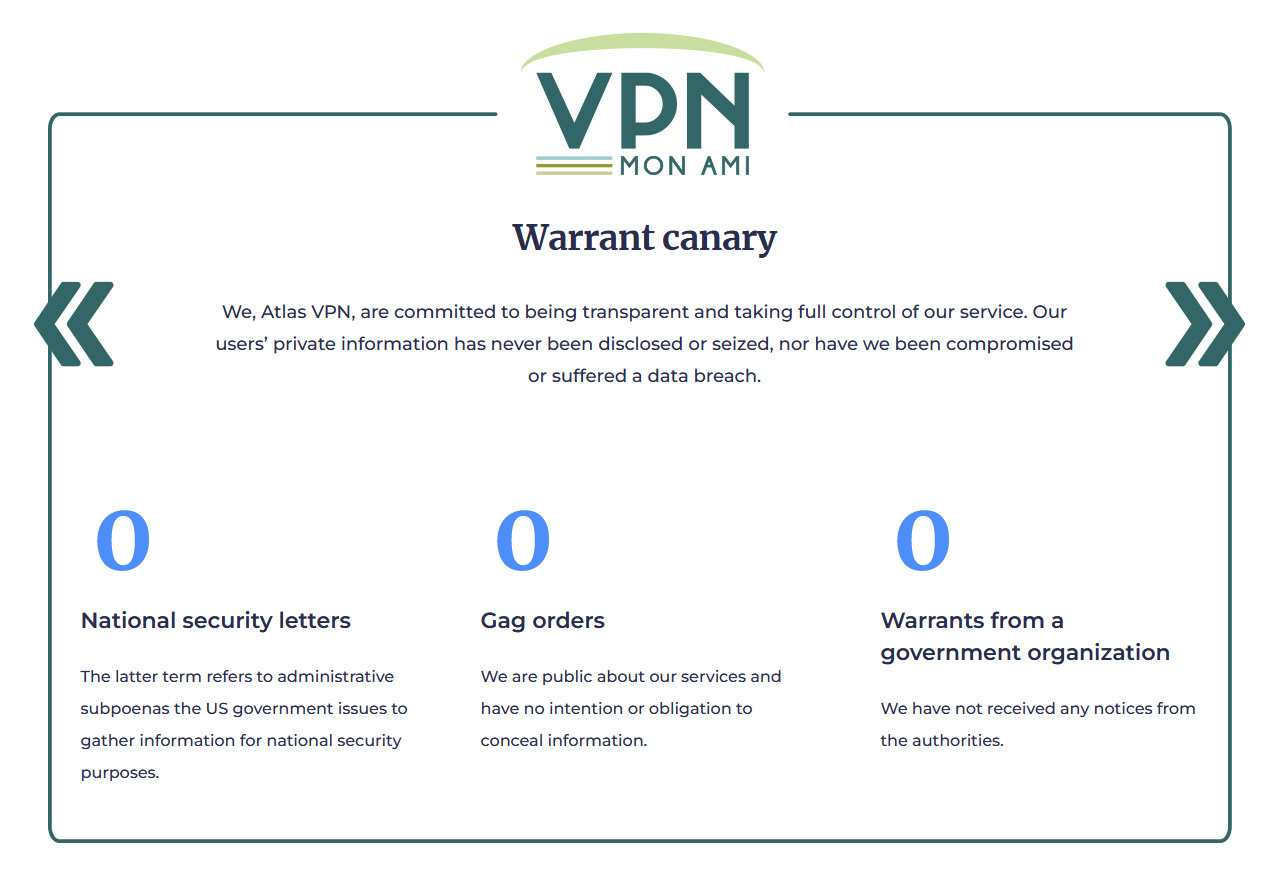

Warrant Canary d’un fournisseur de VPN

Warrant Canary d’un fournisseur de VPN