Proton Pass : le gestionnaire de mots de passe Open Source et audité

Proton Pass : le gestionnaire de mots de passe Open Source et audité

Vous savez combien j’aime les produits Proton ! Je l’attendais avec impatience, Proton Pass, leur nouveau gestionnaire de mots de passe chiffré, est désormais Open Source et vient de passer avec succès un audit de sécurité.

Connu pour être le seul fournisseur proposant un VPN vraiment gratuit, Proton a été fondée par des scientifiques qui se sont rencontrés au CERN et croit fermement en l’éthos de la science et de revue par les pairs.

Sortie en Avril 2023, Proton Pass vient de franchir une première étape importante.

Un Code Ouvert à Tous

Fidèle à sa politique de transparence, Proton Pass est open source. Cela signifie que n’importe qui peut inspecter leur code et s’assurer que les applications fonctionnent comme indiqué. Vous pouvez trouver le code source pour Proton Pass sur GitHub.

Pour le moment Proton Pass est disponible sur Chrome et Firefox. Si vous êtes un utilisateur de smartphone, vous pouvez télécharger gratuitement les application pour Android, iOS et iPadOS.

Un audit de sécurité indépendant

Proton ne se contente pas de rendre son code open source. Comme pour tous ses services, l’entreprise Suisse vient de faire passer un audit de sécurité indépendant de leur code. L’audit a été réalisé par la firme de sécurité allemande Cure53, très connu dans le milieu de la cybersécurité. Ce cabinet d’audit a une grande expérience dans l’investigation des extensions de navigateur et des gestionnaires de mots de passe. Ils ont testé toutes les applications mobiles Proton Pass, les extensions de navigateur et leur API.

Les résultats de l’audit de Proton Pass

Cure53 a déclaré à propos de Proton Pass : « L’évaluation de sécurité extensive et approfondie de Proton par Cure53 a démontré leur engagement à maintenir un haut niveau de sécurité. Avec un nombre modéré de résultats et la plupart des vulnérabilités de sécurité limitées en gravité, l’état général de la sécurité à travers les applications et les plateformes de Proton est louable ».

Retrouvez l’intégralité des conclusions de Cube53 ici.

Pour en savoir plus : Les gestionnaires de mots de passe sont-ils sûrs ?

Le modèle de sécurité de Proton Pass

Pour comprendre pleinement l’importance de l’audit de sécurité de Proton Pass, il est essentiel de comprendre le modèle de sécurité sur lequel il repose. Proton Pass est un gestionnaire de mots de passe gratuit chiffré de bout en bout, basé sur le même chiffrement éprouvé qui sécurise tout l’écosystème Proton. Il a été conçu dès le départ pour avoir un fort accent sur la confidentialité et la sécurité, ce qui lui donne un modèle de chiffrement plus complet que la plupart des autres gestionnaires de mots de passe.

©Proton

Proton Pass ne se contente pas de chiffrer le champ du mot de passe, mais applique le chiffrement de bout en bout à tous les champs, y compris les noms d’utilisateur, les adresses web, et toutes les données contenues dans la section des notes chiffrées.

Cela signifie que Proton Pass empêche quiconque, y compris Proton lui-même, de savoir à quels services en ligne vous êtes abonné ou avec lesquels vous avez des comptes. Ces informations, tout comme vos emails ou votre historique de navigation, peuvent révéler beaucoup de choses sur vous et doivent être protégées si vous voulez préserver votre vie privée.

Le modèle de Proton Pass garantit que toutes les opérations cryptographiques, y compris la génération de clés et le chiffrement des données, sont effectuées localement sur votre appareil. Cela signifie que vos données non chiffrées ne peuvent pas être accessibles par Proton ou partagées avec des tiers. Les serveurs de Proton n’ont jamais accès à vos clés non chiffrées, à vos données, ou à vos identifiants, y compris votre mot de passe de compte Proton.

Proton Pass vous permet de stocker divers types d’informations de manière sécurisée, y compris les identifiants d’accès aux sites web ou aux applications, qui peuvent inclure un nom d’utilisateur ou un email, un mot de passe, et un code d’authentification à deux facteurs. Vous pouvez également stocker de manière sécurisée toute information qui ne rentre pas dans un champ d’identifiant dans ce champ de texte libre, y compris les numéros de licence, les codes, ou de simples notes textuelles.

Proton Pass prend une approche globale pour garantir une sécurité et une confidentialité maximales pour toutes les données des utilisateurs.

Enfin, pour les chercheurs en sécurité intéressés, Proton Pass est éligible au programme Bug Bounty de Proton qui offre des récompenses allant jusqu’à 10 000 $ pour la découverte de bugs dans le logiciel de Proton.

L’écosystème Proton : Une suite complète de services sécurisés

Proton n’est pas seulement un gestionnaire de mots de passe. C’est un écosystème complet de services conçus pour protéger votre vie privée en ligne. Voici un aperçu de tout ce que Proton a à offrir :

Proton Mail

ProtonMail

est une boite mail sécurisée chiffrée Open Source qui rend le respect de la vie privée accessible à tous. Avec ProtonMail, vous pouvez envoyer et recevoir des emails chiffrés de bout en bout, ce qui signifie que personne d’autre que vous et votre destinataire ne peut lire vos messages. ProtonMail offre un compte gratuit avec jusqu’à 1 Go d’espace de stockage et la possibilité d’envoyer jusqu’à 150 messages par jour. Pour plus de fonctionnalités et d’espace de stockage, vous pouvez opter pour ProtonMail Plus à 3,99 € par mois ou ProtonMail Unlimited à 9,99 €.

Proton Calendar

Proton Calendar est un calendrier en ligne sécurisé qui vous permet de gérer vos événements et rendez-vous en toute confidentialité. Comme tous les services Proton, ProtonCalendar utilise un chiffrement de bout en bout pour garantir que personne d’autre que vous ne peut accéder à vos données. Il est gratuit.

Proton Drive

Proton Drive est un service de cloud sécurisé chiffrée à connaissance zéro qui vous permet de stocker, partager et accéder à vos fichiers en toute sécurité depuis n’importe quel appareil. Avec Proton Drive, vos fichiers sont chiffrés avant d’être téléchargés sur le serveur, ce qui signifie que personne d’autre que vous ne peut accéder à vos données. C’est la meilleure alternative à Google Drive.

Plus d’actualités : Proton Drive débarque enfin sur Windows !

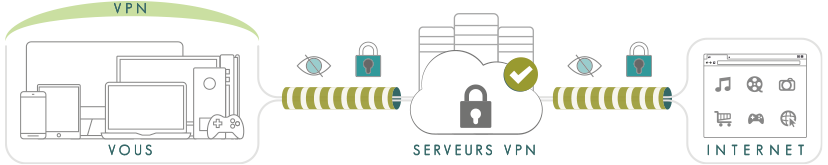

Proton VPN

ProtonVPN est un service de réseau privé virtuel qui vous permet de naviguer sur le web en toute sécurité et en toute confidentialité. Avec Proton VPN, votre connexion internet est chiffrée et votre adresse IP est masquée, ce qui vous permet de naviguer sur le web sans laisser de traces. ProtonVPN est actuellement le meilleur VPN gratuit pour mac.

Proton Pass

Comme nous l’avons déjà mentionné, ProtonPass est un gestionnaire de mots de passe sécurisé chiffré de bout en bout qui vous permet de stocker et de gérer vos mots de passe en toute sécurité.

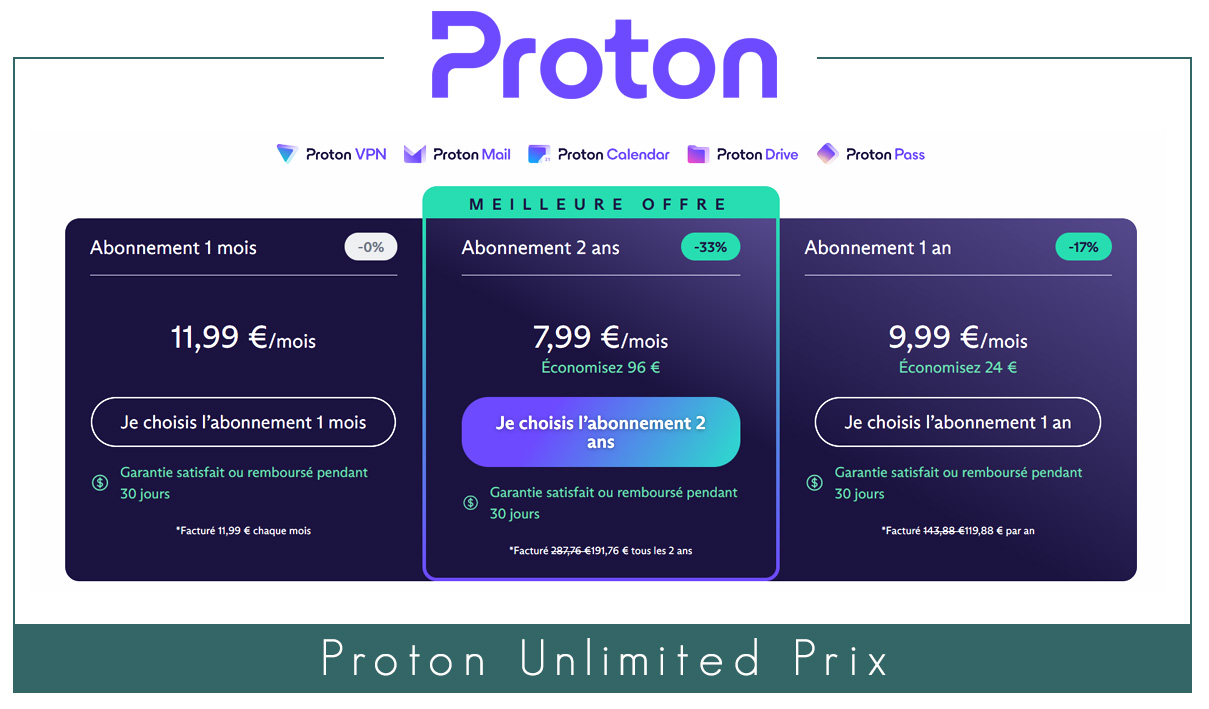

Chacun de ces services est disponible individuellement, mais Proton propose également des offres groupées pour ceux qui souhaitent bénéficier de l’ensemble de l’écosystème Proton.

Ces packs sont conçus pour offrir une solution complète pour la protection de votre vie privée en ligne.

Ces packs offrent un excellent rapport qualité-prix pour ceux qui cherchent à maximiser leur protection en ligne tout en minimisant les coûts. Avec ces offres, vous pouvez bénéficier de tous les avantages de l’écosystème Proton à un prix réduit.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Chef de projet, je suis régulièrement confrontée aux questions relatives à la confidentialité dans mon activité.

Note de transparence :

Cet article n'est pas sponsorisé. Il traite simplement d'un sujet d'actualité pertinent dans le domaine de la protection des données.

Si vous décidez d’essayer un service via le lien fourni, l’équipe de VPN Mon Ami recevra une petite commission sans frais supplémentaires pour vous. Cette commission nous permet de continuer à fournir du contenu de qualité et à maintenir ce site indépendant sans bannières publicitaires intrusives, pour une lecture plus agréable sans suivi.

Soyez assuré que notre analyse et nos opinions sont objectifs et basées sur nos recherches et notre expérience dans le domaine de la cybersécurité. Nous sommes indépendants.

Oui, le géo-blocage est généralement légal. Lorsqu’il s’agit d’accéder à des services de streaming et à du contenu, il est généralement question d’accords de licence.

De même, les gouvernements sont libres de décider de ce qui est légal et de ce qui ne l’est pas à l’intérieur de leurs propres frontières. Par conséquent, dans certains pays, des plateformes de médias sociaux comme X (anciennement Twitter) et Facebook peuvent être bloquées.

En conclusion, le géo-blocage est un sujet complexe avec des implications allant de la protection des droits d’auteur à la censure en ligne. Bien que des solutions existent pour contourner ces restrictions, restez informé et de respectez les réglementations locales lors de l’utilisation de ces outils.

Oui, le géo-blocage est généralement légal. Lorsqu’il s’agit d’accéder à des services de streaming et à du contenu, il est généralement question d’accords de licence.

De même, les gouvernements sont libres de décider de ce qui est légal et de ce qui ne l’est pas à l’intérieur de leurs propres frontières. Par conséquent, dans certains pays, des plateformes de médias sociaux comme X (anciennement Twitter) et Facebook peuvent être bloquées.

En conclusion, le géo-blocage est un sujet complexe avec des implications allant de la protection des droits d’auteur à la censure en ligne. Bien que des solutions existent pour contourner ces restrictions, restez informé et de respectez les réglementations locales lors de l’utilisation de ces outils.

WireGuard®

WireGuard®