Saily évolue : Découvrez la nouvelle génération d’eSIM sécurisée

Saily évolue : Découvrez la nouvelle génération d’eSIM sécurisée

Les eSIM suscitent beaucoup de questions : sont-elles simples à utiliser ? Protègent-elles réellement vos données ? Peuvent-elles simplifier vos déplacements à l’étranger ? Avec la récente évolution de Saily, le service eSIM développé par NordVPN, de nouvelles solutions émergent.

Cette mise à jour apporte des améliorations très notables, notamment en matière de sécurité, pour accompagner les utilisateurs dans leurs besoins quotidiens de connectivité. Explorons ensemble ce qui a changé et comment ces nouveautés répondent aux attentes des utilisateurs en quête d’efficacité et de sérénité numérique.

Qu’est-ce qu’une eSIM ?

Une eSIM, ou carte SIM électronique, est une version numérique de la carte SIM traditionnelle, intégrée directement dans votre appareil. Contrairement à une carte SIM physique, elle n’exige aucune manipulation matérielle : tout se fait par logiciel.

Avantages d’une eSIM

- Facilité de gestion : Avec une eSIM, changer de fournisseur ou activer un nouveau forfait est presque instantané.

- Pratique pour les déplacements : Que vous soyez en voyage ou en télétravail, l’eSIM simplifie le passage d’un réseau à un autre sans les tracas d’une carte SIM locale.

- Économies : Les eSIM permettent souvent de réduire les frais d’itinérance en optant pour des forfaits locaux ou adaptés à l’international.

En résumé, l’eSIM est une solution nouvelle génération qui répond aux besoins de mobilité et de flexibilité des internautes tout en offrant une alternative pratique aux cartes SIM classiques.

Pour en savoir plus : eSIM : Comment rester connecté à l’étranger sans exploser votre forfait ?

Comparatif : Carte SIM physique vs eSIM

| Critère | Carte SIM physique | eSIM |

|---|---|---|

| Format | Carte plastique insérée dans l’appareil | Intégrée directement dans l’appareil (logiciel) |

| Changement d’opérateur | Nécessite de remplacer physiquement la carte | Peut se faire instantanément via logiciel |

| Voyages internationaux | Peut exiger une carte SIM locale ou un forfait roaming | Permet de souscrire rapidement à un forfait local depuis une application |

| Perte ou vol | Peut être retirée ou volée | Non accessible physiquement, plus sécurisée |

| Durabilité | Génère des déchets plastiques | Réduction de l’empreinte environnementale |

| Compatibilité | Nécessite un emplacement physique dédié | Fonctionne uniquement sur les appareils compatibles |

Saily : Une solution complète pour la connectivité mobile et la sécurité numérique

Bien que d’autres entreprises proposent déjà des services eSIM (Orange, Free), Saily se distingue par son intégration avec les solutions de sécurité de NordSecurity, le concepteur de NordVPN, le meilleur VPN annoncé pour 2025 . Cette combinaison offre une couche supplémentaire de protection des données, essentielle dans le contexte d’insécurité numérique actuel.

Saily s’adresse aux utilisateurs cherchant une connectivité rapide, pratique et sécurisée. Disponible dans plus de 150 pays dont la France, il propose une alternative simple aux cartes SIM physiques, idéale pour les voyageurs, les professionnels en déplacement et les particuliers.

Saily fonctionne sur la plupart des appareils compatibles avec la technologie eSIM, notamment les smartphones récents, certaines tablettes et montres connectées. Il suffit de télécharger l’application Saily, de choisir un plan de données adapté à vos besoins, puis de suivre les étapes pour activer l’eSIM via un QR code ou directement depuis l’application.

Avec la nouvelle intégration de la fonctionnalité de protection Anti-Menace de NordVPN, Saily ne se contente pas d’être un service de connectivité. Il bloque les publicités intrusives, protège contre les sites malveillants et empêche les traqueurs de collecter vos données.

Saily : Fonctionnalités clés et pratiques

| Caractéristique | Description |

|---|---|

| Compatibilité | Fonctionne sur de nombreux appareils récents, y compris les iPhone XS et versions ultérieures, ainsi que les Android modernes. |

| Activation | Facile et rapide via l’application Saily : sélectionnez un plan, scannez un QR code, et c’est prêt. |

| Utilisation mondiale | Disponible dans plus de 150 pays pour éviter les frais d’itinérance lors de vos déplacements. |

| Données offertes | 5 Go de données offerts à l'activation pour découvrir le service sans engagement. |

| Données uniquement | Fournit des forfaits data (pas de SMS ou d'appels) ; idéal pour les applications comme WhatsApp ou Skype. |

| Sécurité | Intègre Threat Protection : bloque les publicités, traqueurs et sites malveillants. |

| Dual SIM | Compatible avec une carte SIM physique pour gérer plusieurs numéros sur un seul appareil. |

| Facilité pour les pros | Adapté aux voyageurs professionnels pour une connexion fiable, mais reste avant tout conçu pour un usage individuel. |

| Inconvénients possibles | L'eSIM est liée à l’appareil ; récupération ou transfert nécessitent une procédure spécifique en cas de problème. |

Des forfaits flexibles pour s’adapter à vos besoins

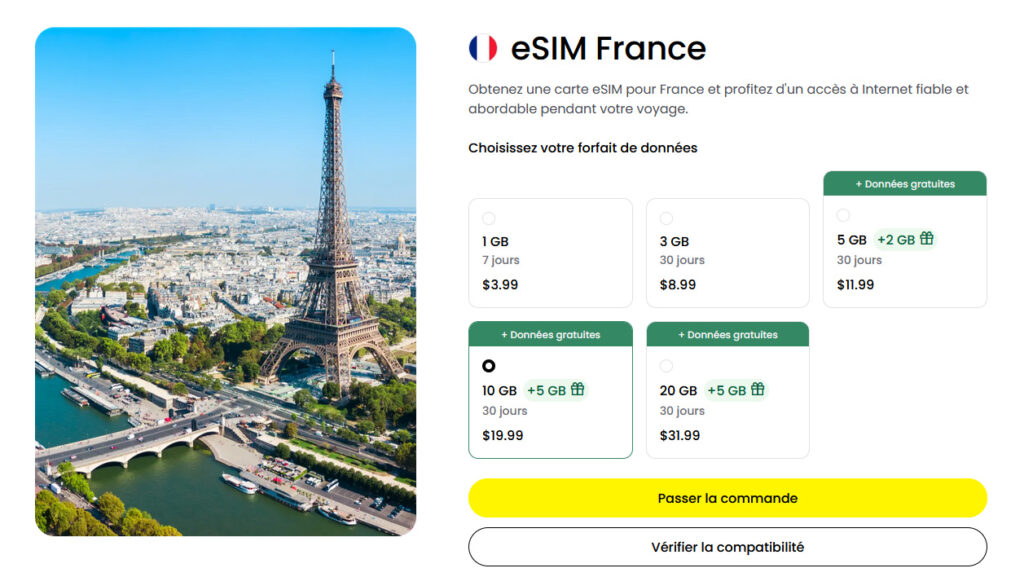

Saily propose une large gamme de forfaits data conçus pour répondre aux besoins variés des utilisateurs, qu’ils soient en déplacement occasionnel ou fréquents. Les tarifs, indexés sur le dollar, sont compétitifs et évolutifs, avec des options qui incluent :

- 1 Go pour 7 jours à seulement 3,99 $.

- 3 Go pour 30 jours à 8,99 $.

- 5 Go + 2 Go offerts pour 30 jours à 11,99 $.

- 10 Go + 5 Go offerts pour 30 jours à 19,99 $.

- 20 Go + 5 Go offerts pour 30 jours à 31,99 $.

Ces forfaits offrent une couverture dans plus de 150 pays, incluant des destinations clés comme les États-Unis, le Brésil, le Canada et l’Europe. Avec une activation rapide via l’application Saily, les utilisateurs peuvent immédiatement profiter de leur forfait.

Pour conclure

Saily répond aux attentes des utilisateurs qui veulent connectivité simple, rapide et sécurisée lors de leurs déplacements. Avec ses forfaits adaptés à plus de 150 pays, ses fonctionnalités de sécurité intégrées et une activation intuitive, Saily élimine les obstacles habituels comme les cartes SIM physiques ou les frais d’itinérance complexes.

Pour mes utilisateurs, souvent préoccupés par la sécurité des données et la praticité des solutions mobiles, Saily offre une réponse claire : une connexion fiable et économique, sans compromis sur la simplicité ou la sécurité.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Chef de projet, je suis régulièrement confrontée aux questions relatives à la confidentialité dans mon activité.

Note de transparence :

Cet article n'est pas sponsorisé. Il traite simplement d'un sujet d'actualité pertinent dans le domaine de la protection des données.

Si vous décidez d’essayer un service via le lien fourni, l’équipe de VPN Mon Ami recevra une petite commission sans frais supplémentaires pour vous. Cette commission nous permet de continuer à fournir du contenu de qualité et à maintenir ce site indépendant sans bannières publicitaires intrusives, pour une lecture plus agréable sans suivi.

Soyez assuré que notre analyse et nos opinions sont objectifs et basées sur nos recherches et notre expérience dans le domaine de la cybersécurité. Nous sommes indépendants.